Ce blog démontrera :

- Comment installer Hashcat dans Kali Linux ?

- Comment utiliser Hashcat dans Kali Linux ?

- Astuce bonus : comment utiliser les listes de mots de Kali pour pirater des mots de passe

- Conclusion

Comment installer Hashcat dans Kali Linux ?

Hashcat est un outil de piratage éthique utilisé par les professionnels de la cybersécurité pour pirater des mots de passe. Il utilise la force brute et de nombreux autres algorithmes de hachage pour déchiffrer les hachages ou convertir les hachages en mots de passe. Pour cela, il utilise différents types de modes d’attaque. Hashcat est préinstallé dans Kali Linux. S'il n'est pas installé sur Kali, installez-le en suivant les étapes ci-dessous.

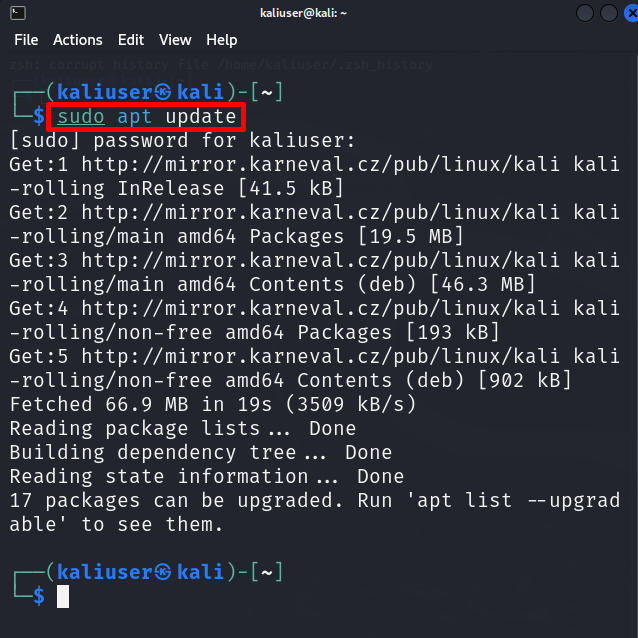

Étape 1 : Mettre à jour Kali

Tout d’abord, mettez à jour Kali vers la dernière version continue en utilisant le « mise à jour appropriée ' commande:

sudo mise à jour appropriée

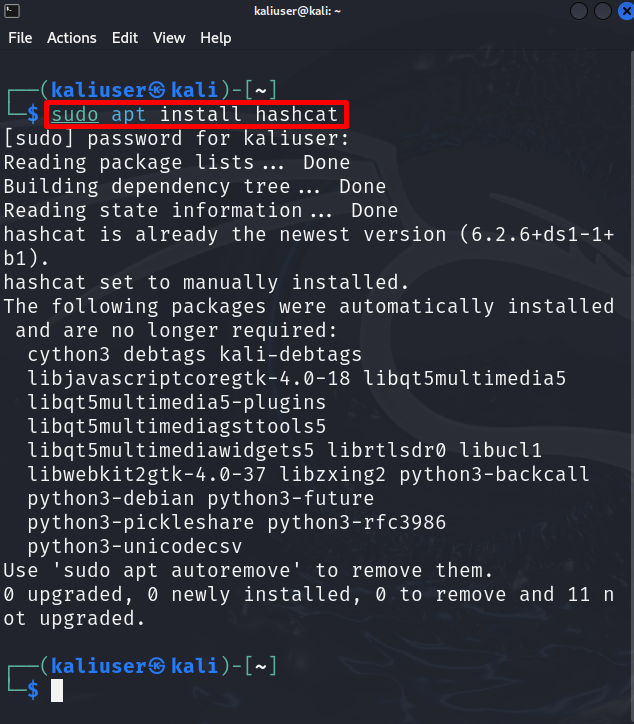

Étape 2 : Installer Hashcat

Maintenant, installez le package hashcat dans Kali en utilisant le « apt installer hashcat ' commande:

sudo apte installer chat de hachage

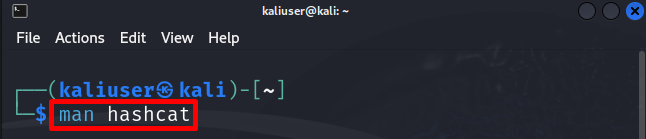

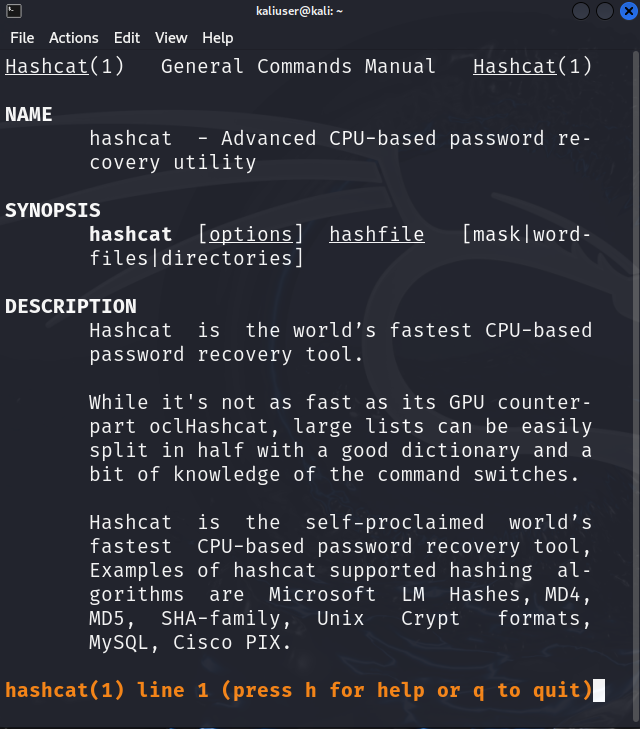

Étape 3 : Consultez le manuel Hashcat

Pour vérifier le code de l'algorithme de hachage ou choisir les modes d'attaque de hashcat, consultez son manuel à l'aide de la commande ci-dessous :

homme chat de hachage

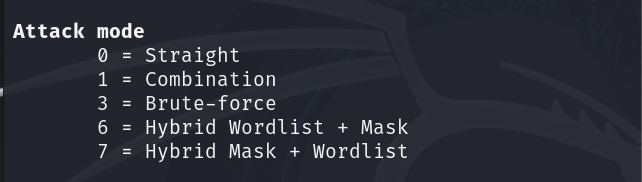

Mode attaque

Ici, vous pouvez voir différents modes d'attaque disponibles dans l'outil hashcat. Une brève description de ces modes est la suivante :

- Droit: Essayez de déchiffrer le mot de passe à partir d'une liste de mots fournie.

- Combinaison: Essayez de déchiffrer les mots de passe en combinant des mots de plusieurs listes de mots.

- Force brute: Il applique la technique de la force brute et essaie chaque caractère du jeu de caractères fourni.

- Liste de mots hybride + masque : Il combine une liste de mots et un masque

- Masque hybride + liste de mots : Il combine également un masque et une liste de mots.

- Attaque d'association : Il utilise des combinaisons d'indices associés à un mot de passe ou à un champ utilisateur particulier, tel que le nom d'utilisateur, des informations personnelles ou un nom de fichier :

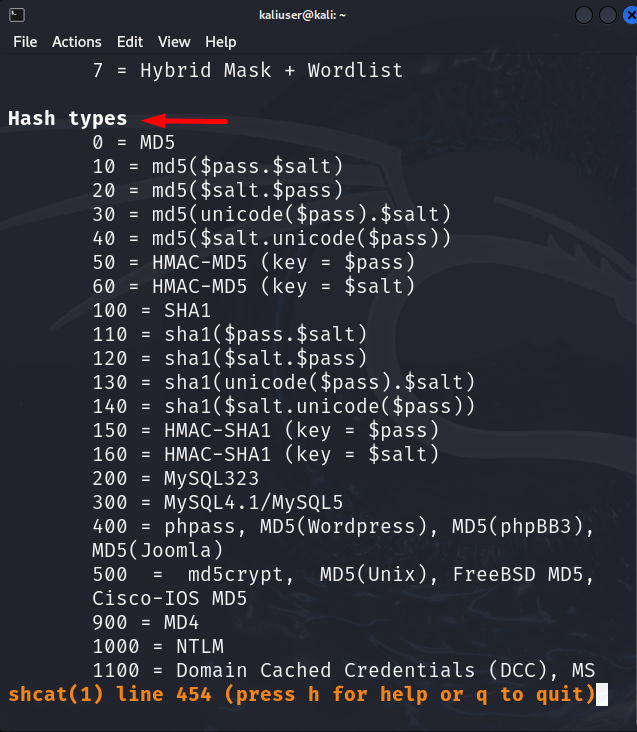

Types de hachage

Les types de hachages qui doivent être craqués sont indiqués dans Types de hachage. Le code du type hash est utilisé pour déchiffrer le mot de passe haché :

Comment utiliser Hashcat dans Kali Linux ?

Hashcat utilise des crackers CPU et GPU dans Kali Linux qui déchiffrent efficacement le mot de passe à partir des hachages fournis. Si vous utilisez Kali Linux sur une machine virtuelle, vous ne pouvez pas utiliser pleinement les crackers GPU. Cependant, hashcat fonctionne également bien avec le mode CPU. Pour utiliser hashcat soit sur le système Kali, soit sur la machine virtuelle Kali, l'utilisateur doit disposer d'au moins 4 à 8 Go de RAM.

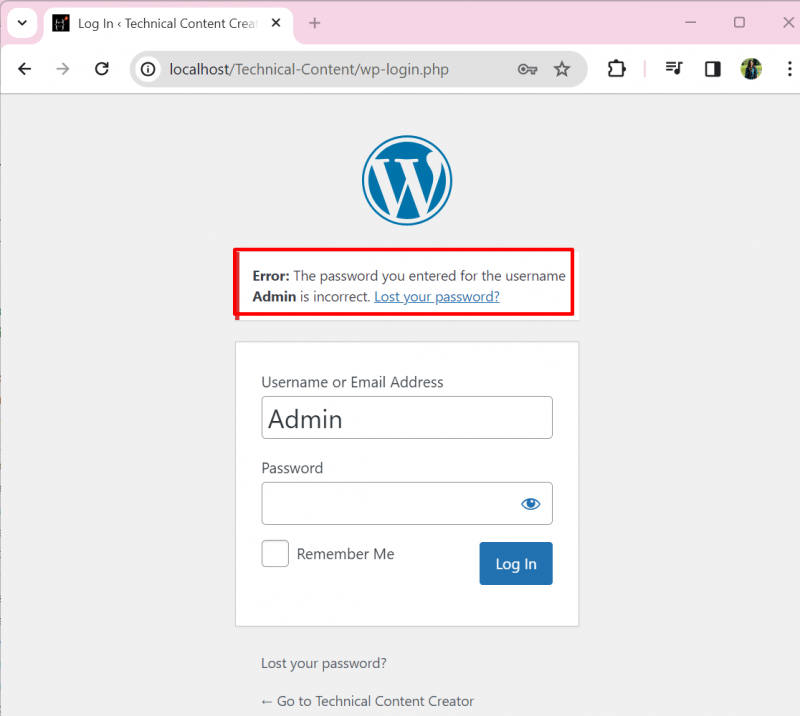

Essayons de comprendre l’utilisation de Hashcat pour le piratage de mots de passe en prenant l’exemple d’un site WordPress. Supposons que l'utilisateur oublie le mot de passe du compte administrateur et ne puisse plus accéder au tableau de bord du site Web, comme indiqué ci-dessous :

Nous allons maintenant utiliser l’outil hashcat pour récupérer le mot de passe oublié de l’administrateur du site WordPress. Pour une démonstration appropriée, suivez la procédure ci-dessous.

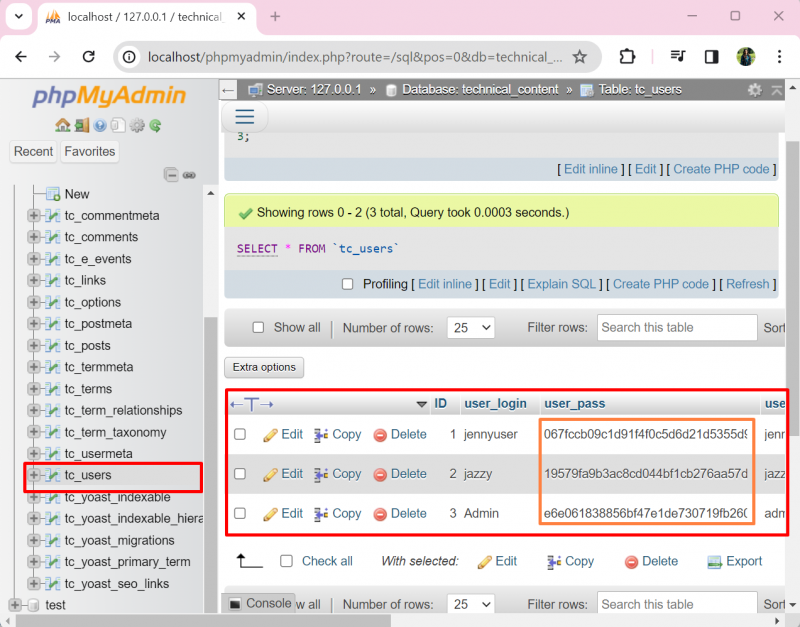

Étape 1 : Obtenez un mot de passe haché

Les utilisateurs administrateurs ont définitivement accès à la base de données WordPress. Récupérons les mots de passe hachés cryptés des utilisateurs du site Web à partir de la base de données :

Étape 2 : Enregistrez le mot de passe haché dans le fichier texte

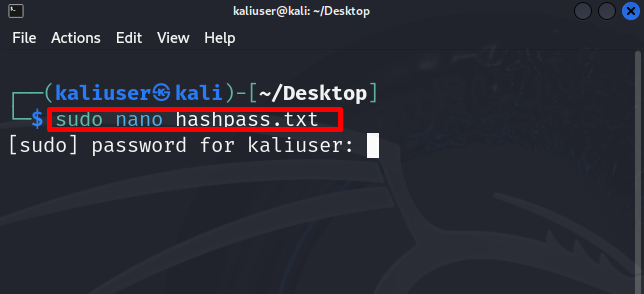

Ensuite, enregistrez les hachages de mot de passe dans un fichier texte. Ici, nous créons le « hashpass.txt ' fichier dans le ' Bureau ' en utilisant l'éditeur nano :

sudo nano hashpass.txt

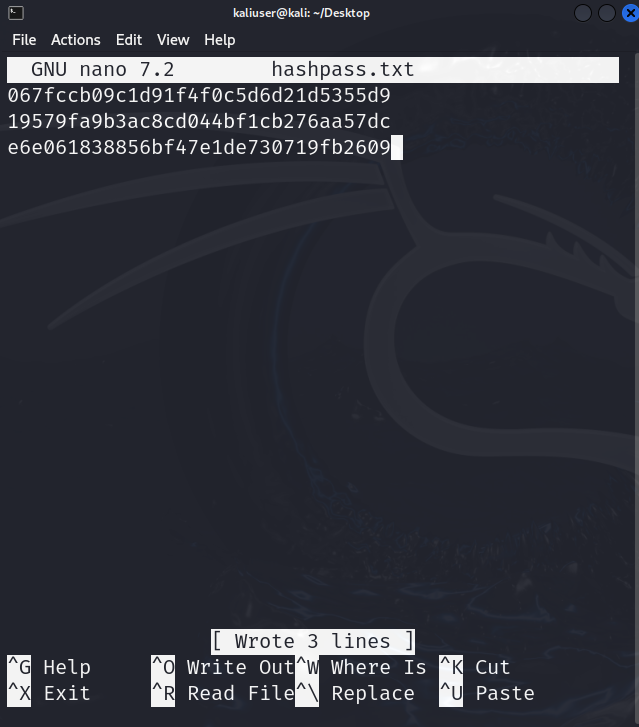

Enregistrez le mot de passe qui est converti en hachages dans le dossier « hashpass.txt ' déposer. Pour démonstration, nous avons enregistré trois mots de passe qui ont déjà été convertis en hachés via le « MD5 ' algorithme de hachage :

Pour enregistrer le fichier, appuyez sur « CTRL+S ' et pour fermer l'éditeur, utilisez ' CTRL+X ».

Étape 3 : Fournissez un dictionnaire WordList

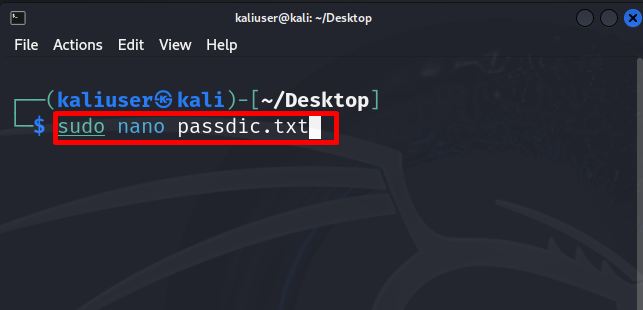

Ensuite, fournissez le dictionnaire de liste de mots à partir duquel le hashcat tentera de faire correspondre les hachages de mots avec les hachages de mot de passe fournis dans le champ « hashpass.txt ' déposer. Pour la démonstration, nous allons créer notre propre liste de mots qui contiendra 12 mots de passe différents :

sudo nano passdic.txt

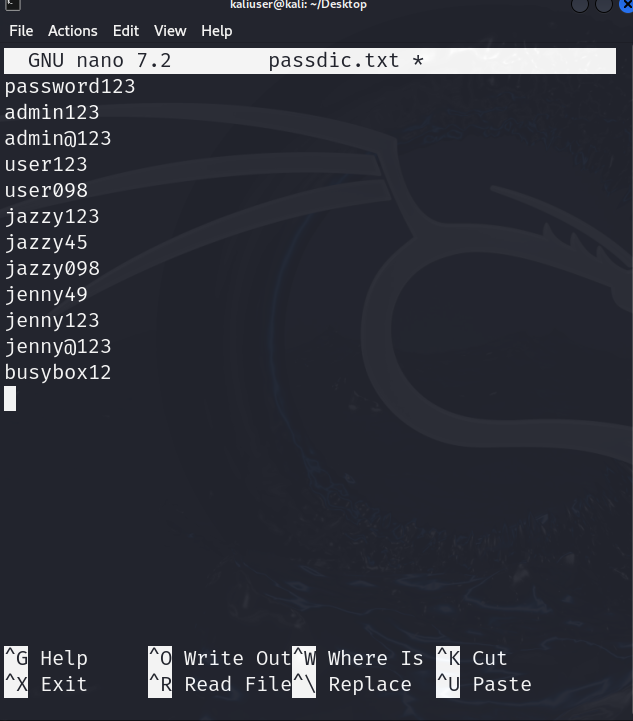

Ici, nous avons enregistré différentes combinaisons de mots de passe dans notre « passdic.txt ' liste de mots. L'utilisateur peut également utiliser la liste de mots fournie par Kali qui est expliquée dans la section ci-dessous :

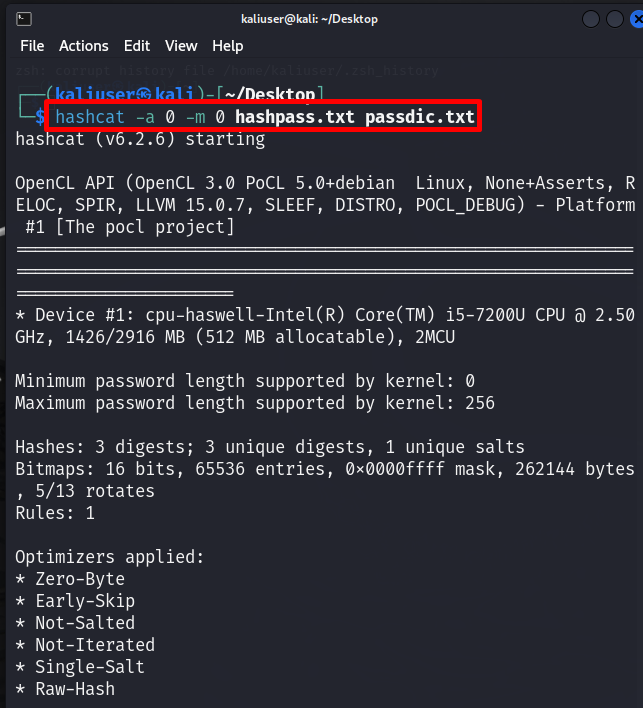

Étape 4 : déchiffrer le mot de passe

Maintenant, déchiffrez le mot de passe en utilisant le « hashcat -a

Ici, ' -un 0 ' signifie que nous avons utilisé ' Mode d'attaque directe ' et ' -m 0 » signifie que nous convertissons les hachages MD5 en mots de passe. Nous appliquerons donc le « MD5 « algorithme de hachage pour faire correspondre les hachages de » hashpass.txt ' à la liste de mots fournie (passdic.txt) :

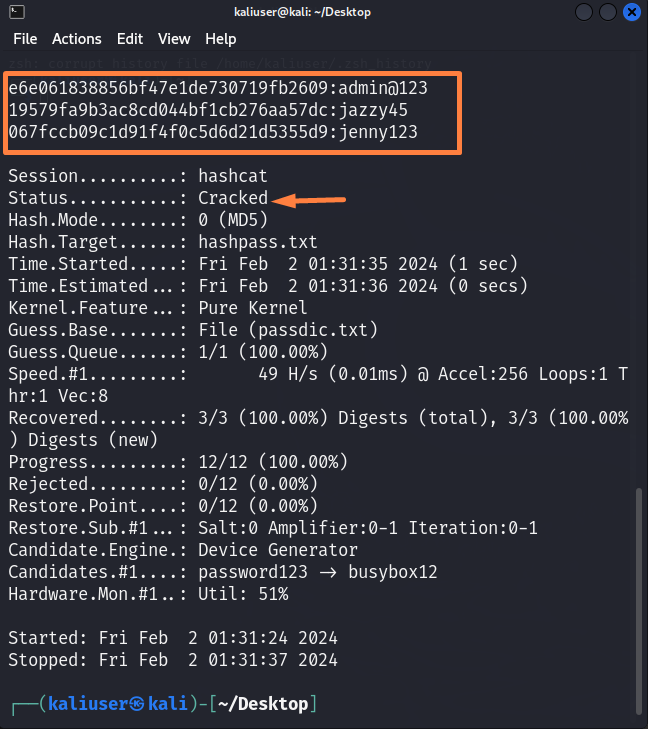

Ici, vous pouvez voir que nous avons effectivement déchiffré le mot de passe du site Web à partir des hachages de mot de passe fournis :

Étape 5 : Vérification

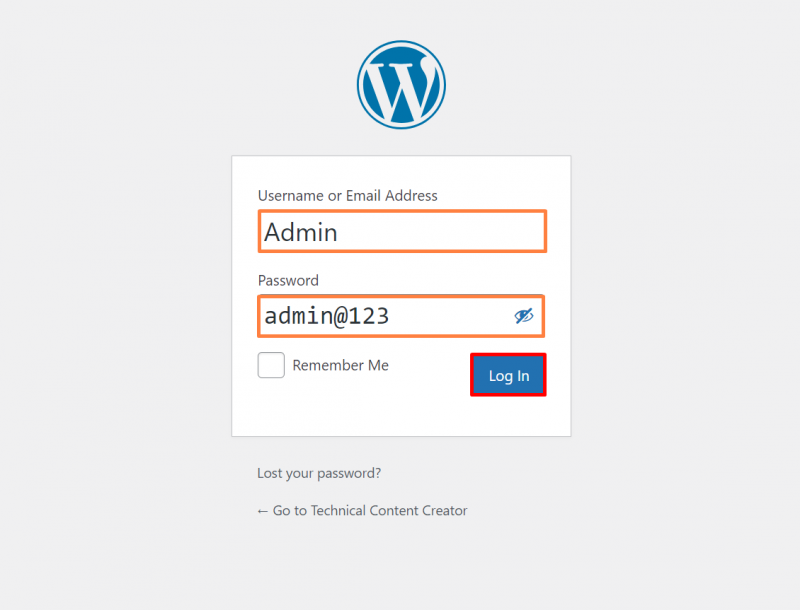

Pour vérification, essayons le mot de passe administrateur ' administrateur@123 » pour accéder au site WordPress :

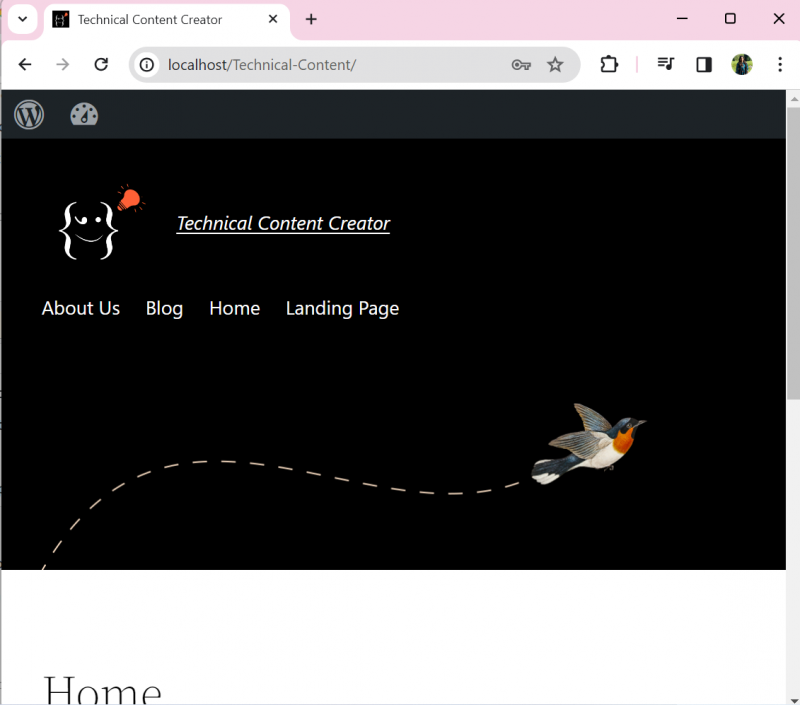

Ici, vous pouvez voir que nous avons réussi à récupérer le mot de passe oublié à l’aide de l’outil hashcat de Kali :

Astuce bonus : comment utiliser les listes de mots de Kali pour pirater des mots de passe

Kali Linux fournit également une liste de mots préinstallée qui sera utilisée pour déchiffrer différents types de mots de passe. Cette liste de mots contient des millions de mots et de combinaisons de mots de passe. Pour utiliser le « » de Kali rockyou.txt ' Liste de mots pour le craquage de mot de passe, suivez les étapes ci-dessous.

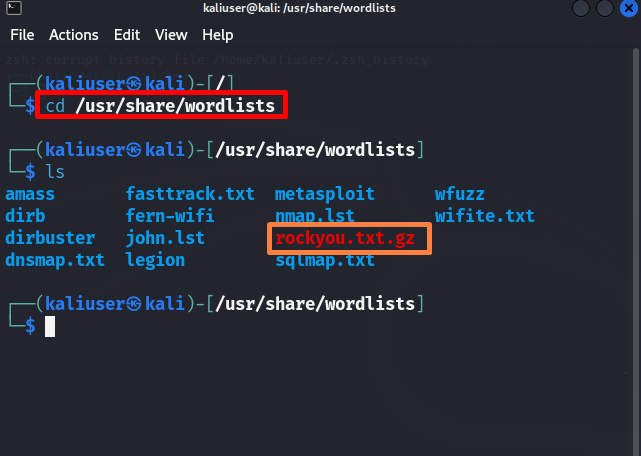

Étape 1 : Ouvrez le répertoire « listes de mots »

Pour ouvrir le ' listes de mots ', utilisez la commande donnée :

CD / usr / partager / listes de motsEnsuite, exécutez le ' ls ' pour afficher tous les fichiers et répertoires de Kali ' listes de mots » répertoire. Ici, différents types de mots de passe ou de listes de mots sont disponibles. Pour suivre les mots de passe normaux ou simples tels que les mots de passe des comptes utilisateur, vous pouvez utiliser le « rockyou.txt ' déposer:

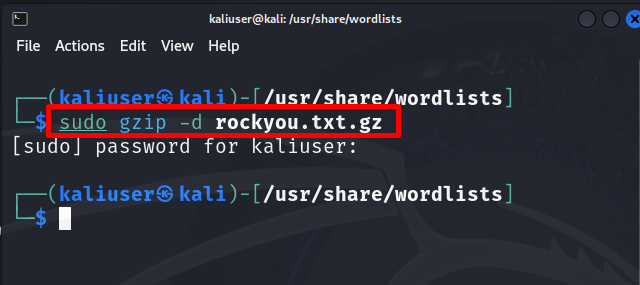

Étape 2 : Décompressez le fichier « rockyou.txt.gz »

Pour utiliser le « rockyou.txt ' dans l'outil hashcat, décompressez d'abord le fichier à l'aide du bouton ' gzip -d rockyou.txt.gz ' commande. Cette action peut nécessiter « sudo ' droits de l'utilisateur:

sudo gzip -d rockyou.txt.gz

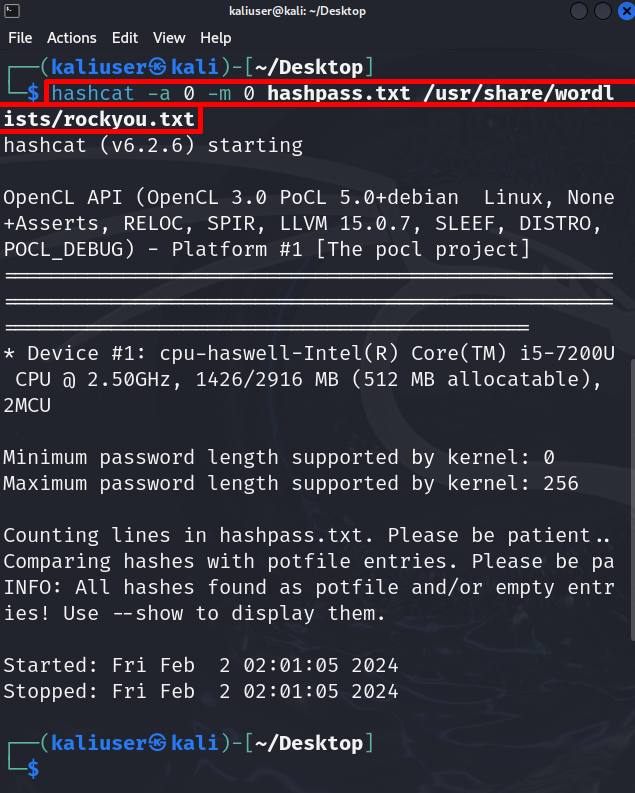

Étape 3 : déchiffrez le mot de passe

Maintenant, utilisez la commande hashcat pour déchiffrer le mot de passe.

chat de hachage -un 0 -m 0 hashpass.txt / usr / partager / listes de mots / rockyou.txtIci, vous pouvez voir que cette fois nous avons utilisé le « rockyou.txt ' fichier au lieu d'une liste de mots personnelle :

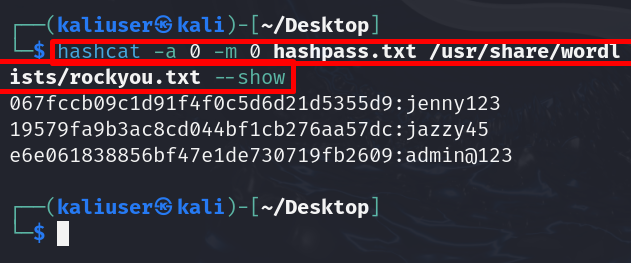

Dans la sortie ci-dessus, vous pouvez voir que les hachages sont trouvés mais ne peuvent pas être visualisés. Pour afficher les hachages, ajoutez simplement le « -montrer ' dans la commande hashcat :

chat de hachage -un 0 -m 0 hashpass.txt / usr / partager / listes de mots / rockyou.txt --montrer

Nous avons expliqué comment utiliser hashcat dans Kali Linux.

Conclusion

Pour utiliser l'outil hashcat dans Kali Linux, enregistrez d'abord les mots de passe qui ont été convertis dans les hachages dans le dossier ' .SMS ' fichier texte. Après cela, faites correspondre les hachages de mot de passe avec un fichier texte de liste de mots tel que le fichier de liste de mots de Kali ' rockyou.txt ' déposer. Pour cela, utilisez simplement le « hashcat -a