Armitage est une interface utilisateur graphique (GUI) pour Metasploit, le framework de pentesting en ligne de commande. C'est une bonne alternative pour les utilisateurs qui refusent d'interagir avec la ligne de commande et qui souhaitent exécuter des actions de pentesting.

Après avoir lu ce tutoriel, vous pourrez installer et démarrer Armitage en suivant quelques instructions.

Ce contenu est optimisé à la fois pour les utilisateurs expérimentés de Metasploit et les utilisateurs inexpérimentés. De plus, il est valable pour toutes les distributions Linux basées sur Debian avec Metasploit déjà installé. Si votre système n'a pas encore installé Metasploit, suivez les instructions décrites ici pour installer Metasploit avant de continuer avec Armitage.

Toutes les étapes expliquées dans cet article incluent des captures d'écran, ce qui permet à chaque utilisateur Linux de les comprendre et de les suivre facilement.

Installation d'Armitage sur Kali Linux (et les distributions basées sur Debian)

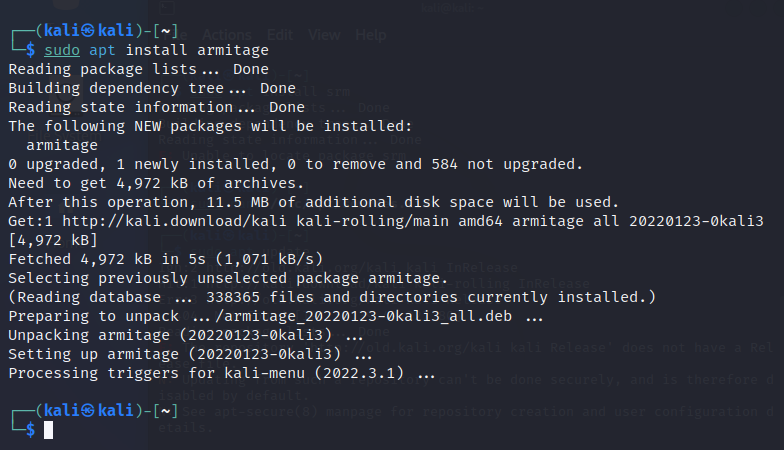

Pour commencer, installez Armitage à l'aide du gestionnaire de packages apt, comme indiqué dans la capture d'écran suivante.

sudo apte installer armitage

–

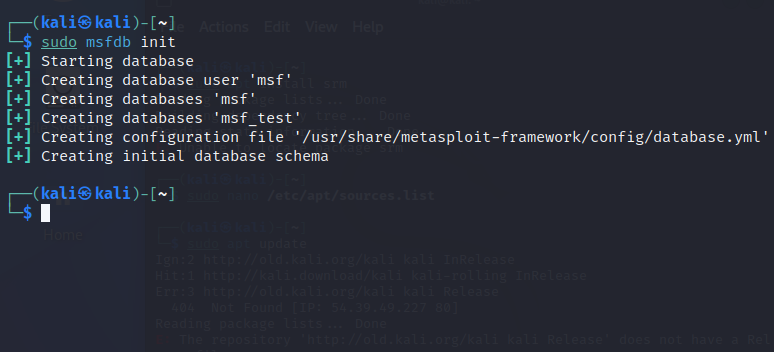

Une fois l'installation terminée, démarrez la base de données Metasploit en exécutant la commande suivante.

sudo chaleur msfdb

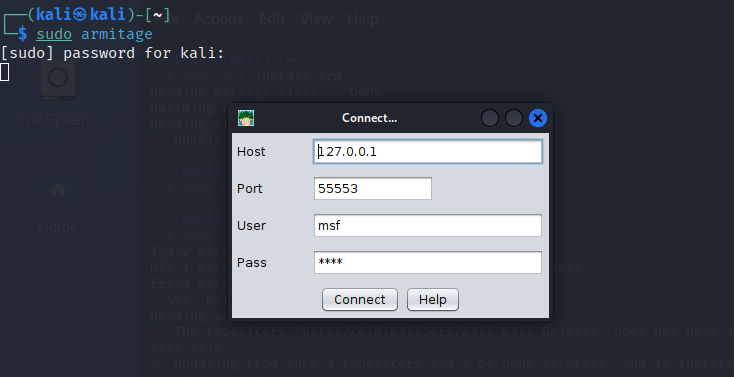

Une fois la base de données initialisée, démarrez Armitage avec les privilèges, comme indiqué dans la figure ci-dessous.

Il vous sera demandé de renseigner l'hôte, le port, l'utilisateur et le mot de passe de la base de données. Vous pouvez les laisser par défaut.

sudo armitage

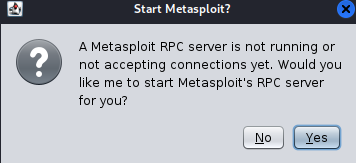

Il vous sera demandé si vous voulez qu'Armitage initialise le RPC serveur. Le Metasploit RPC n'est pas obligatoire, vous pouvez l'exécuter si vous voulez que Metasploit interagisse avec des applications externes, ou vous pouvez le laisser désactivé.

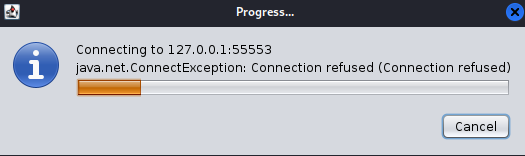

Attendez que la base de données se connecte.

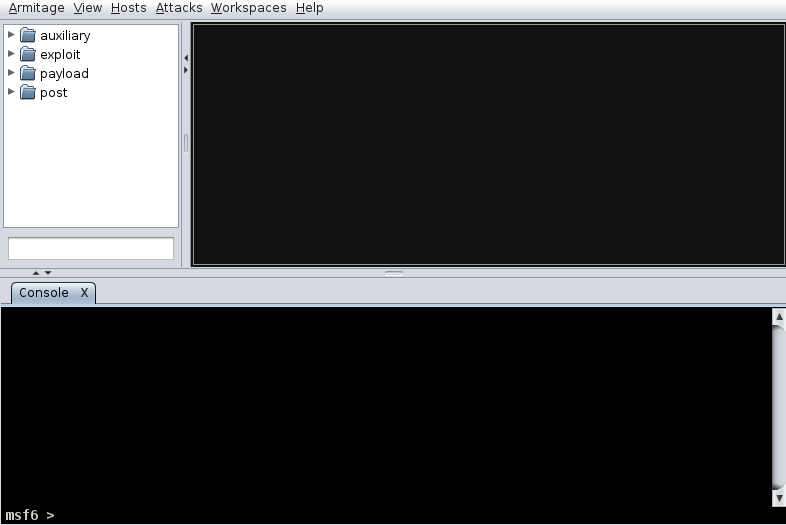

Après la connexion, l'interface graphique d'Armitage s'affichera, comme illustré dans la figure suivante.

Vous pouvez commencer par ajouter un hôte (Cible) à analyser.

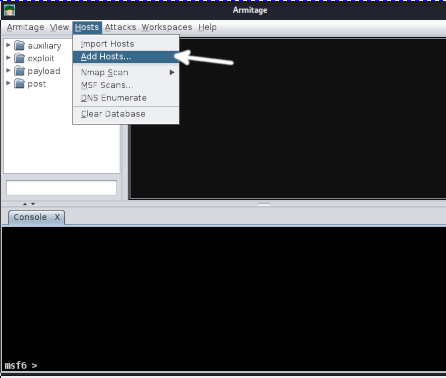

Pour ajouter un hôte, appuyez sur le Hôtes option dans la barre de menu supérieure, puis appuyez sur Ajouter des hôtes , comme le montre l'image ci-dessous. En option, si vous avez un fichier avec des hôtes à importer, vous pouvez appuyer sur la première option.

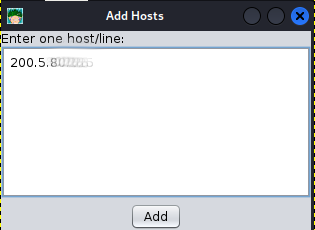

Tapez l'adresse IP ou le nom d'hôte de votre cible (dans la capture d'écran, c'était flou). Appuyez ensuite sur la Ajouter bouton.

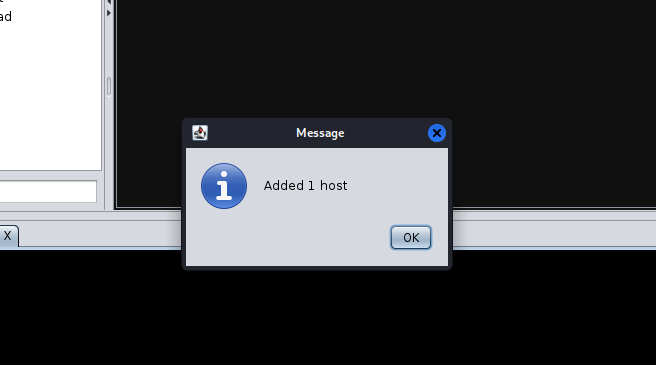

Si l'hôte a été ajouté avec succès, une boîte de dialogue apparaîtra ; presse D'ACCORD . Un ordinateur représentant l'hôte apparaîtra dans la section des hôtes.

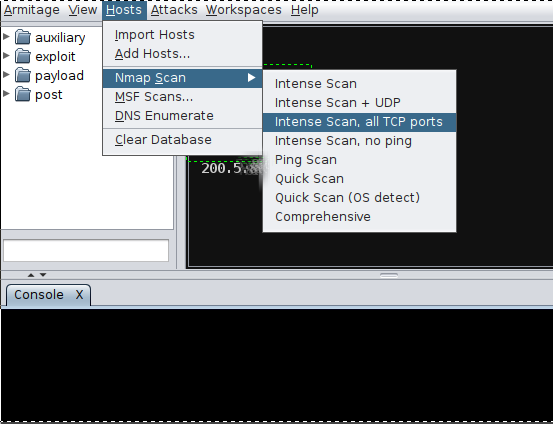

Une fois que vous avez ajouté un hôte, vous pouvez lancer une analyse. Pour ce faire, appuyez sur Hôtes, à nouveau, puis appuyez sur Numérisation Nmap . Appuyez sur le type de numérisation souhaité. Pour cet exemple, j'ai sélectionné une analyse intense sur tous les ports TCP.

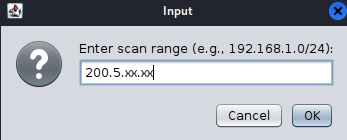

Il vous sera demandé d'accepter la cible affichée ou de saisir la bonne. Si vous ajoutez uniquement un hôte, par défaut, il s'affichera. Puis appuyez D'ACCORD .

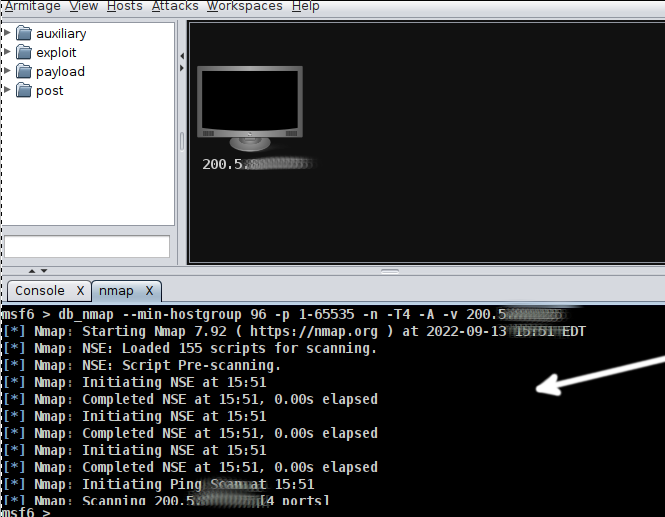

Le processus de numérisation commencera ; attendez qu'il se termine. Si vous avez sélectionné une analyse intense, cela peut prendre des heures.

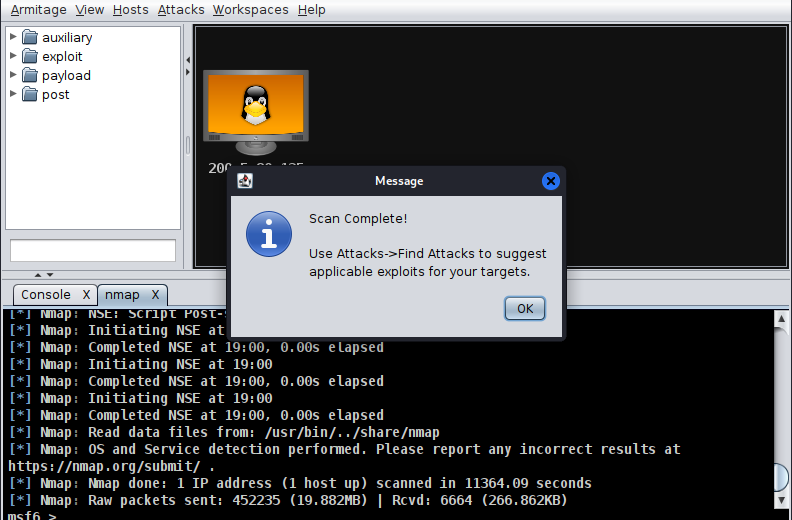

Une boîte de dialogue, comme illustré ci-dessous, vous informera que l'analyse est terminée. Il vous demandera également d'appuyer sur la touche Attaques menus et Trouver des attaques .

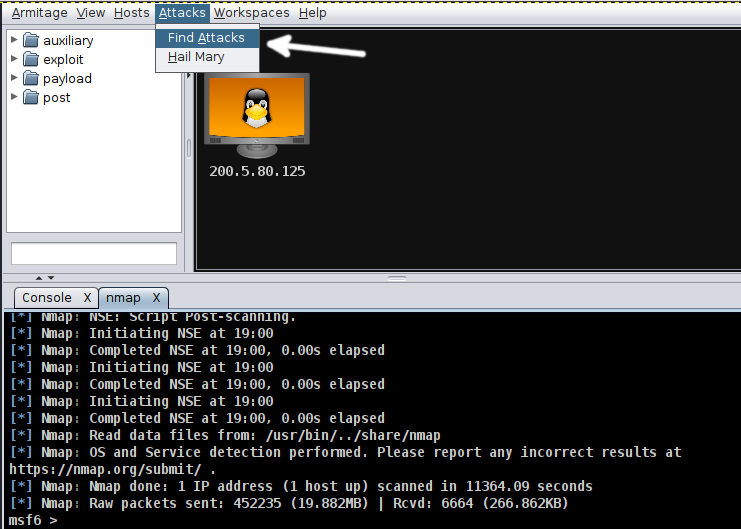

Presse Attaques et Trouver des attaques, comme le montre la figure suivante.

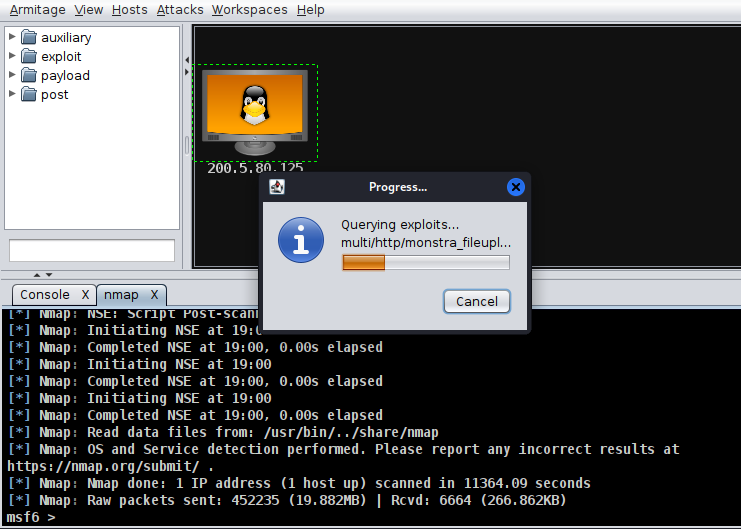

Armitage commencera à trouver des exploits conformément aux résultats de l'analyse précédente.

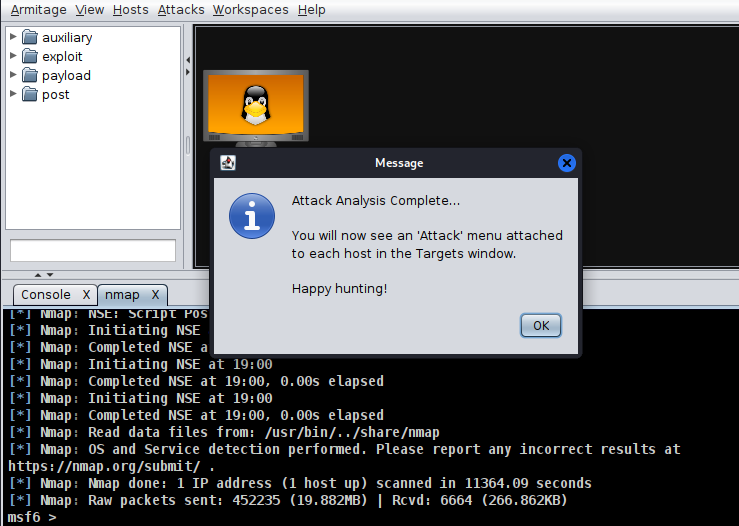

Une nouvelle boîte de dialogue vous informe que l'analyse de l'attaque est terminée.

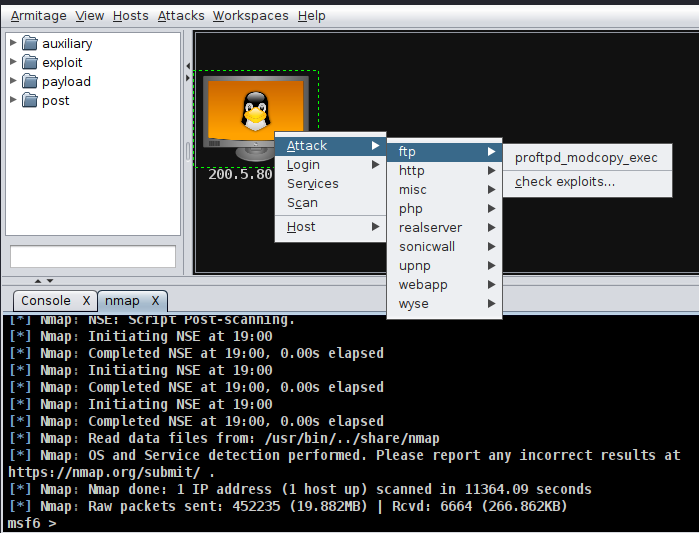

Une fois l'analyse terminée, cliquez avec le bouton droit sur l'hôte et appuyez sur Attaquer pour afficher les exploits compatibles avec les résultats de l'analyse. Choisissez n'importe quel exploit que vous voulez essayer.

Dépannage : le menu d'attaque n'apparaît pas dans Armitage

De nombreux utilisateurs se plaignent qu'après l'analyse des exploits, le menu Attaque ne s'affiche pas. C'est parce qu'Armitage, par défaut, ne montre que les exploits avec d'excellentes possibilités de travail.

Vous pouvez demander à Armitage de ne pas être exact à 100 % et de conserver une marge d'erreur pour afficher les exploits avec des chances de succès moyennes à faibles. C'est ce que j'ai fait dans ce tuto.

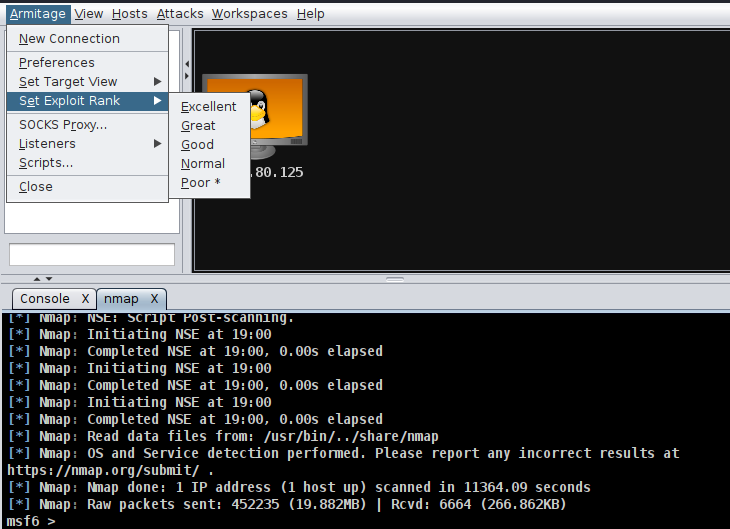

Pour ce faire, appuyez simplement sur Armitage dans le menu supérieur, puis appuyez sur Définir le rang d'exploit et sélectionnez le rang que vous souhaitez tester.

Si vous sélectionnez l'option Médiocre, de nombreux exploits apparaîtront, dont beaucoup sont inutiles. Si vous choisissez l'option Excellent, seuls les exploits fonctionnels contre la cible spécifiée s'afficheront.

Conclusion

Armitage est une excellente option pour les utilisateurs qui ne sont pas familiers avec la console Linux. L'interface graphique est très intuitive et facile à utiliser, contrairement à Metasploit, qui oblige l'utilisateur à apprendre des commandes spécifiques.

Comme vous pouvez le voir, l'installation d'Armitage sur Kali Linux et les distributions Linux basées sur Debian est assez simple et peut être effectuée par n'importe quel utilisateur Linux indépendamment de son niveau de connaissances. Cela permet même aux utilisateurs inexpérimentés de tester la sécurité de leur système ou de leur réseau. Pourtant, il est recommandé aux utilisateurs d'apprendre la version en ligne de commande car tous les systèmes n'incluent pas une interface graphique (X Window Manager).

Merci d'avoir lu ce tutoriel expliquant comment installer Armitage sur Kali Linux et comment démarrer avec. Continuez à nous suivre pour du contenu Linux supplémentaire de haute qualité.