Linux dispose d'un système d'autorisation de fichiers robuste pour maintenir la sécurité du système. Vous pouvez gérer ces autorisations correctement pour protéger votre système contre les accès non autorisés et les failles de sécurité. L'utilisateur root peut utiliser tous ces fichiers kaki (lecture, écriture ou exécution) et les attribuer à d'autres utilisateurs. Cependant, de nombreux utilisateurs ne connaissent pas les autorisations de fichiers Linux, leurs principes fondamentaux, les différentes catégories d'autorisations, etc.

Ce manque de connaissances peut entraîner un accès non autorisé et des problèmes avec les fichiers exécutables. Ainsi, ce blog contient des informations détaillées pour vous aider à comprendre les autorisations de fichiers Linux pour sécuriser le système.

Comprendre les autorisations de fichiers Linux : comment sécuriser votre système

Divisons cette section en plusieurs parties pour expliquer les explications de base et avancées des autorisations de fichiers Linux.

1. Bases des autorisations de fichiers sous Linux

Linux propose la commande « chmod » pour définir ces autorisations de fichiers. Sa syntaxe est :

chmod [ propriétaire ] , [ groupe ] , [ autre utilisateurs ] [ nom de fichier ]

- Propriétaire (u) : Cela représente l'utilisateur propriétaire du fichier ou du répertoire. Le propriétaire a le plus de contrôle sur un fichier et il est le seul, à part l’utilisateur root, à pouvoir modifier les autorisations de ce fichier.

- Groupe (g): Le fichier spécifié peut appartenir à un groupe d'utilisateurs et les autorisations du groupe s'appliquent à tous ses membres. Ce type d’appropriation est utile lorsque l’on travaille sur des projets collaboratifs.

- Autres utilisateurs (o) : Il représente le niveau d'accès pour tous les autres utilisateurs comme le grand public.

Les autorisations sont des types suivants :

- Lire (r ou 4) : L'autorisation « lecture » permet aux utilisateurs d'accéder au fichier en lecture seule, ce qui signifie qu'ils peuvent afficher et répertorier le contenu du répertoire ou du fichier. Les utilisateurs ne peuvent accéder à un fichier qu'une fois qu'ils disposent de l'autorisation de « lecture ».

- Écrivez (w ou 2) : Avec cette autorisation, les utilisateurs peuvent modifier le contenu d'un fichier ou créer, supprimer et renommer les autres fichiers d'un répertoire.

- Exécuter (x ou 1) : L'autorisation « exécuter » est essentielle pour les fichiers exécutables tels que les programmes et les scripts. Les utilisateurs ne peuvent exécuter un programme que s'ils disposent de l'autorisation « exécuter ».

De plus, la catégorie d'utilisateur et les autorisations sont reliées par un signe « + » ou « -' » dans la commande. Le signe « + » indique au système d'accorder les autorisations mentionnées, tandis que le signe « - » consiste à les supprimer.

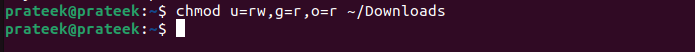

Si vous souhaitez donner toutes les autorisations au propriétaire, les autorisations « lecture » et « écriture » au groupe et l'accès « lecture seule » aux autres, vous pouvez utiliser la commande suivante :

chmod dans =rw, g =r, Ô =r < chemin du répertoire >

Dans les commandes précédentes :

- Le u=rw concerne les autorisations « lecture » et « écriture » pour le propriétaire.

- Le g=r est pour l’autorisation de « lecture » pour le groupe.

- Le o=r est pour l'autorisation « lecture seule » pour les autres.

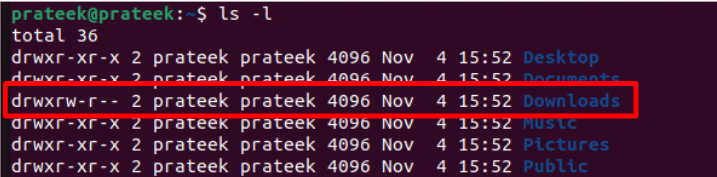

Vous pouvez utiliser la commande suivante pour vérifier les autorisations de fichier attribuées :

ls -l

De plus, si un fichier ou un répertoire a déjà accordé des autorisations supplémentaires aux utilisateurs et que vous vous demandez comment récupérer cet accès, vous pouvez utiliser le signe « - » et mentionner quelle autorisation supprimer.

2. Les notations octales dans les autorisations de fichiers Linux

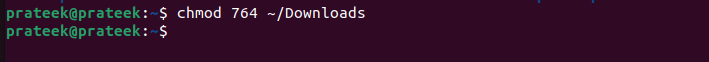

Le format mentionné précédemment illustre la commande à l'aide de notations symboliques. Si vous souhaitez plutôt utiliser les notations octales, utilisez la commande suivante :

chmod Ugo < nom de fichier >Remplacez « u », « g » et « o » par la valeur octale des autorisations que vous souhaitez accorder au propriétaire, au groupe et aux autres. Les valeurs octales sont calculées comme suit :

- Les autorisations « lire », « écrire » et « exécuter » ont leurs valeurs distinctes de 4, 2 et 1, respectivement. Pour obtenir la valeur octale de deux ou trois autorisations combinées, ajoutez leurs valeurs uniques.

- L'autorisation rwx (lecture, écriture et exécution) a une valeur octale de 4+2+1= 7.

- L'autorisation rw(lecture et écriture) a une valeur octale de 4+2= 6, et ainsi de suite.

Dans la commande précédente :

- 7 est pour le propriétaire (4 pour la lecture, 2 pour l'écriture, 1 pour l'exécution)

- 6 est pour le groupe (4 pour lire, 2 pour écrire)

- 4 est pour les autres (4 pour lire)

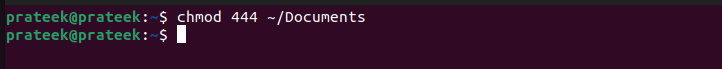

Par exemple, accordons l'accès « en lecture seule » à toutes les catégories d'utilisateurs :

chmod 444 < nom de fichier >

Comment utiliser les autorisations de fichiers Linux pour la sécurité du système

Après avoir compris le concept d'autorisation de fichiers Linux, il est essentiel de suivre certaines pratiques qui garantissent une sécurité maximale du système.

- Éléments essentiels des autorisations de fichiers : Assurez-vous toujours que seuls les utilisateurs nécessaires disposent des autorisations requises et essayez de conserver l’autorisation exécutable aux administrateurs uniquement. L'attribution correcte de ces autorisations peut vous aider à empêcher les programmes malveillants et potentiellement indésirables d'endommager votre système.

- Utiliser le cryptage de fichiers : Il est préférable de crypter les fichiers et programmes confidentiels. De cette façon, vous pouvez protéger vos données sensibles. Des outils comme GNU Privacy Guard facilitent les méthodes de cryptage que vous pouvez utiliser pour protéger vos données des regards indiscrets.

- Utilisation des autorisations de fichiers avancées : Vous pouvez également utiliser des autorisations telles que setuid, setgid et sticky bits pour accorder les autorisations uniquement à des utilisateurs spécifiques. Vous pouvez les utiliser pour éviter d'accorder un accès à des utilisateurs indésirables.

- Implémenter le contrôle d'accès basé sur les rôles (RBAC) : Suivez toujours le principe du moindre privilège et utilisez RBAC pour attribuer des autorisations en fonction du rôle et des responsabilités d’un utilisateur. Ce sont les concepts fondamentaux pour maintenir la sécurité du système.

Conclusion

Comprendre les autorisations des fichiers Linux est essentiel pour sécuriser votre système contre tout accès non autorisé. Nous avons inclus toutes les meilleures pratiques que vous pouvez utiliser pour sécuriser votre système Linux. Ces pratiques comprenaient le cryptage des fichiers, l'accès basé sur les rôles et les autorisations essentielles sur les fichiers. Vous devez toujours fournir un accès exécutable aux administrateurs système uniquement. De plus, ne fournissez pas les autorisations exécutables sur un fichier aléatoire. Sinon, cela peut parfois créer des erreurs.